L’idée de vous protéger contre les pirates informatiques, les espions et les attaques malveillantes devrait être au premier plan de votre esprit chaque fois que vous vous connectez à Internet. C’est l’objectif principal de Tor et d’un VPN. Mais quand vous parlez de Tor vs VPN, que savez-vous vraiment?

Lorsqu'il s'agit de garantir la confidentialité de nos informations personnelles et de nos activités en ligne, les VPN et Tor sont les outils les plus puissants que vous pouvez utiliser. Les deux partagent des similitudes frappantes, mais ce sont leurs différences qui les rendent utiles dans des situations de niche. Qu'il s'agisse de contourner un géobloc ou naviguer à travers la toile sombre, vous devez savoir quel choix choisir pour quelle situation.

Qu'est-ce que Tor et comment ça marche?

Tor, court pour The Onion Router, c'est un logiciel gratuit qui fournit un service de trafic caché, protégeant votre identité en cryptant votre trafic en ligne et en le routant via plusieurs nœuds gérés par des volontaires.

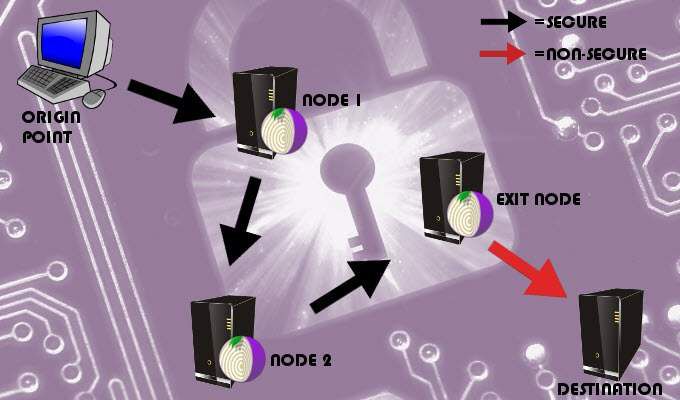

Chaque nœud bénéficie d'un cryptage multicouche, permettant au réseau de ne voir que l'adresse IP du nœud avant et après. Le nœud de sortie est également visible et le seul à pouvoir visualiser vos données cryptées.

Les nœuds étant gérés par des volontaires, n'importe qui est libre de configurer un noeud de sortie. Le problème, c’est qu’un nœud mal configuré peut collecter des informations privées qui peuvent rester visibles pour les pirates et les espions. Tor empêchera toute activité de navigation d'être reliée à vous, mais tout le monde peut voir votre trafic une fois qu'il a quitté le réseau.

Pour protéger votre confidentialité, évitez d'envoyer des messages privés et autres informations sensibles par le biais de votre connexion.

In_content_1 all: [300x250] / dfp: [640x360]->Tor mappera un chemin qui commence à partir de votre appareil et vous achemine via deux nœuds sélectionnés au hasard, jusqu'à atteindre un nœud de sortie. Avant d'envoyer votre paquet de données au premier nœud, Tor appliquera trois couches de cryptage.

Le premier noeud de la trip supprimera la couche la plus externe, c'est-à-dire la couche qui sait où le paquet de données est dirigé. Le second nœud répète ce processus en envoyant votre paquet de données au nœud de sortie du réseau.

Le nœud de sortie supprime la dernière couche et révèle toutes les informations que le paquet de données transportait. Pour empêcher les pirates de deviner, Tor continuera à utiliser les trois mêmes nœuds pendant au plus 10 minutes avant de créer un tout nouvel itinéraire aléatoire pour votre trafic.

Les avantages de Tor

Que sont les VPN et comment fonctionnent-ils?

Un réseau privé virtuel (VPN) fournit un cryptage de bout en bout de votre appareil à un serveur distant, quel que soit le pays où un serveur est disponible. Lorsque vous utilisez un VPN, votre adresse IP est masquée, ce qui donne l'impression que vous accédez à Internet à partir de l'emplacement du serveur distant au lieu de votre emplacement actuel.

Vous devez choisir un fournisseur, créer un compte, lancer le client à partir de votre appareil, vous connecter. dans, puis sélectionnez le serveur approprié. Un serveur approprié dépendrait de vos besoins. Pour une connexion plus sécurisée et rapide, un serveur proche est préférable. Si vous souhaitez contourner le contenu bloqué par une région, connectez-vous à un serveur situé dans un pays différent avec moins de restrictions.

Une fois connectées, toutes les données seront cryptées avant leur acheminement vers le serveur choisi. Les données traverseront ensuite le tunnel jusqu'au site Web auquel vous essayez d'accéder. Votre adresse IP sera masquée sur le site Web et remplacée par l'adresse IP du serveur, ce qui rendra votre accès totalement anonyme.

Les avantages d'un VPN

Tor vs VPN - Combiner les forces

En combinant Tor et le VPN, vous pouvez créer une centrale de sécurité en ligne et de protection de la vie privée. Il existe deux manières de combiner un VPN et Tor. soit Tor sur VPN ou VPN sur Tor. Le choix dépendra de vos besoins.

Le VPN de Tor

Une connexion VPN doit être établie avant d’ouvrir Tor. Cette procédure permettra au VPN de chiffrer votre trafic avant de lancer votre activité sur Tor. Cela cachera votre activité Tor à votre FAI.

Votre fournisseur de services Internet ne pourra pas voir les données envoyées sur Tor, même s'il peut toujours voir que vous êtes connecté. Étant donné que le nœud d’entrée Tor n’a pas accès à votre adresse IP réelle, l’adresse IP de votre serveur VPN s'affichera, ce qui augmentera votre anonymat.

Cependant, votre trafic n’est pas chiffré une fois qu’il quitte le réseau Tor, ce qui vous laisse sans protection contre les nœuds de sortie malveillants. Vous devrez néanmoins faire très attention lorsque vous envoyez des informations sensibles via votre connexion.

Choisissez Tor sur VPN si:

VPN sur Tor

L’utilisation de cette méthode ira dans le sens opposé à celui de Tor sur VPN. Vous devez d'abord vous connecter au réseau Tor avant de vous connecter à votre VPN. Cela nécessitera une meilleure technicité, car vous devrez configurer votre client VPN pour qu'il fonctionne avec Tor.

Le nœud de sortie de Tor redirige votre trafic sur votre serveur VPN, éliminant ainsi le risque de nœuds de sortie malveillants. . Cela se produit parce que votre trafic est déchiffré après avoir quitté le réseau Tor.

Le nœud d’entrée pourra toujours voir votre adresse IP réelle, mais votre VPN ne verra que l’adresse du nœud de sortie. Cela cache le fait que vous utilisez un VPN de votre fournisseur d'accès, mais ils peuvent voir que vous êtes sur le réseau Tor. Cette configuration facilitera le contournement du blocage géographique en vous permettant d'accéder à certains nœuds Tor impossibles à l'origine.

Choisissez VPN sur Tor si: