Le niveau de sécurité le plus élevé pour un ordinateur est qu'il soit inséré dans l'air. C’est le seul moyen de réduire au maximum le risque de piratage de l’ordinateur. Rien de moins et un hacker dédié y entrera d'une manière ou d'une autre.

Pourquoi voudrais-je diffuser l'air d'un ordinateur?

La personne moyenne n'a pas besoin d'aérer un ordinateur. C'est principalement le domaine des entreprises et des gouvernements. Pour un gouvernement, il peut s'agir d'un base de données projet sensible, ou peut-être de contrôler un système d'armes. Pour une entreprise, il peut contenir des secrets commerciaux, des informations financières ou exécuter un processus industriel. Groupes militants pourrait également faire cela pour éviter que leur travail ne soit arrêté.

Vous ne vous inquiétez probablement pas de ces choses si vous utilisez uniquement un ordinateur personnel. Néanmoins, la mise en œuvre d’une ou deux de ces mesures sera augmentez votre sécurité dramatiquement.

Qu'est-ce qu'un espace aérien?

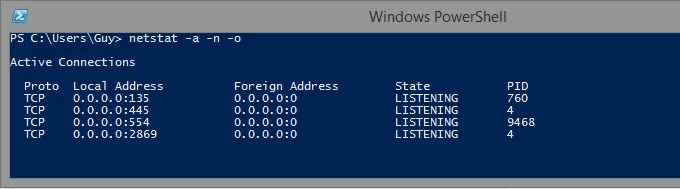

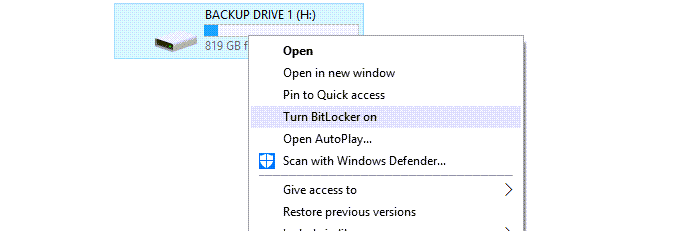

Lorsque vous diffusez écart un ordinateur il n'y a rien entre l'ordinateur et le reste du monde mais l'air. Bien sûr, depuis l'arrivée du WiFi, il a changé pour ne plus signifier aucune connexion avec le monde extérieur. Rien de ce qui n'est pas déjà sur l'ordinateur ne devrait pouvoir y accéder. Rien sur l’ordinateur ne doit pouvoir être enlevé.

Comment puis-je diffuser l’air de mon ordinateur?

L’écart d’air d’un ordinateur n’est pas aussi il suffit de débrancher les câble réseau et désactiver le wifi. N'oubliez pas qu'il s'agit d'un objectif de grande valeur pour hackers criminels et les acteurs des États-nations (ANE) qui travaillent pour des gouvernements étrangers. Ils ont de l’argent et du temps. De plus, ils adorent les défis, alors s'attaquer à un ordinateur à air est attrayant pour eux.

Commençons par l'extérieur de l'ordinateur et travaillons à l'intérieur:

In_content_1 all: [300x250] / dfp: [640x360]->

Faites attention aux plafonds suspendus. Si un attaquant peut sortir une dalle de plafond et passer par-dessus le mur, la porte verrouillée ne signifie rien. Pas de fenêtres non plus. Le seul but de la salle devrait être d’abriter cet ordinateur. Si vous y stockez des éléments, vous avez la possibilité de vous faufiler et de cacher un appareil d'écoute webcam, microphone ou RF.

Vous aurez également besoin d'un système d'extinction d'incendie sécurisé par ordinateur. Quelque chose utilisant des gaz inertes ou des composés halogénocarbonés est approprié. Il doit être non destructif pour l'ordinateur, sinon le pirate peut essayer de détruire l'ordinateur en allumant les sprinklers s'il le peut.

Mon ordinateur est-il en sécurité maintenant?

Habituez-vous aux termes risque acceptable et raisonnablement sécurisé. Tant qu'il y aura des hackers, tous les deux chapeau blanc et chapeau noir, de nouvelles façons de sauter l'espace aérien continueront d'être développées. Vous ne pouvez pas faire grand-chose, mais lorsque vous séparez votre ordinateur, c’est au moins un bon début.